Предотвращение атак грубой силы на сайты WordPress

- В чем разница между атакой грубой силы и DDoS-атакой?

- Как начинается атака грубой силы на сайт WordPress?

- Проверка, что вы человек

- Защита паролем wp-login.php

- Плагин Brute Force Login Protection

- BruteProtect

- CloudFlare

- Заключение

Атака с использованием входа в систему методом «грубой силы» - это тип атаки на веб-сайт, чтобы получить доступ к сайту путем многократного угадывания имени пользователя и пароля. Другие виды взлома основаны на уязвимостях веб-сайтов, в то время как атака методом «грубой силы» - это простой метод «попади», который можно попробовать на любом сайте.

В этом руководстве мы рассмотрим некоторые методы и плагины, которые мы можем использовать для предотвращения атак методом перебора на сайты WordPress. WordPress - самая популярная CMS, и поэтому она часто является целью атак такого типа.

В чем разница между атакой грубой силы и DDoS-атакой?

Атака грубой силы выполняется для получения доступа к чужой учетной записи на сайте, в то время как DDoS-атака обычно запускается, чтобы отключить сайт (обычно путем использования ресурсов). Тем не менее, крупномасштабная атака грубой силы также может разрушить сайт.

DDoS-атака обычно выполняется с помощью бота, в то время как атака грубой силой может быть выполнена с помощью бота или человеком. Люди могут проводить более целенаправленные атаки, особенно если они знают имена пользователей или обладают другим интеллектом, чтобы сузить возможные учетные данные.

Ни один из этих видов атак не основывается на уязвимостях веб-сайта и может быть применен к любому веб-сайту.

В WordPress нет встроенных функций, предотвращающих эти два типа атак. Поэтому вы несете ответственность за их предотвращение на своих сайтах.

Этот урок покажет вам, как вы можете предотвратить атаки методом перебора.

Как начинается атака грубой силы на сайт WordPress?

Начинать атаку грубой силой на сайте относительно легче, чем на любые другие виды атак. Чтобы запустить атаку грубой силой на сайт, который входит в учетную запись пользователя, вам просто нужно отправить POST-запросы формы входа с предполагаемым именем пользователя и паролем.

В случае WordPress POST-запрос с угаданным именем пользователя и паролем повторяется в файл wp-login.php снова и снова.

Давайте рассмотрим некоторые способы предотвращения атак методом перебора.

Проверка, что вы человек

Большую часть времени атаки грубой силы совершаются с помощью ботов. Мы можем просто проверить, была ли форма отправлена человеком или нет. Если он представлен ботом, то мы просто не обрабатываем его.

Агбонгама Коллинз написал статью в SitePoint о том, как интегрировать Нет Google CAPTCHA reCAPTCHA в форме входа в WordPress , Нет CAPTCHA reCAPTCHA - это простой и удобный для пользователя способ попросить посетителя сайта подтвердить, являются ли они людьми или нет при отправке формы.

Вот следующие проблемы с использованием этого метода:

- WordPress обрабатывает запрос в любом случае, поэтому если атака грубой силы осуществляется крупномасштабными роботами, ресурсы все равно расходуются, что может убить сайт.

- Этот метод предотвращает доступ к ботам, но не к людям.

Защита паролем wp-login.php

Вы можете защитить доступ к файлу wp-login.php с помощью базовой аутентификации HTTP. Это просто добавляет дополнительный уровень безопасности. Несмотря на то, что против базовой аутентификации HTTP можно запустить атаку методом "грубой силы", взломать оба уровня сложно и сложно.

Чтобы защитить паролем доступ к файлу wp-login.php в Apache, выполните следующие действия:

- Создайте файл .htpasswd, используя генератор htpasswd ,

- Поместите этот файл в то же место, что и ваш файл .htaccess.

- Предполагая, что ваш файл .htpasswd содержит имя пользователя narayanprusty, поместите приведенный ниже код в ваш файл .htaccess

## Не разрешать серверу Apache обслуживать файлы .htpasswd. <Files ~ "^ \. Ht"> Порядок разрешен, запретить запрещать все </ Files> <Files wp-login.php> AuthUserFile ~ / .htpasswd AuthName "Частный доступ" AuthType Basic требуется пользователь narayanprusty </ Files>

Вот следующие проблемы с использованием этого метода:

- Если на вашем сайте WordPress есть несколько авторов, вы можете не захотеть делиться именем пользователя и паролем базовой аутентификации.

- Возможно, что бот или человек могут успешно угадать оба пароля.

- Хотя WordPress не загружается во время базовой аутентификации, веб-сервер запускает процесс проверки учетных данных, поэтому он потребляет память и ЦП, которые могут убить сайт, если запросы выполняются в больших масштабах.

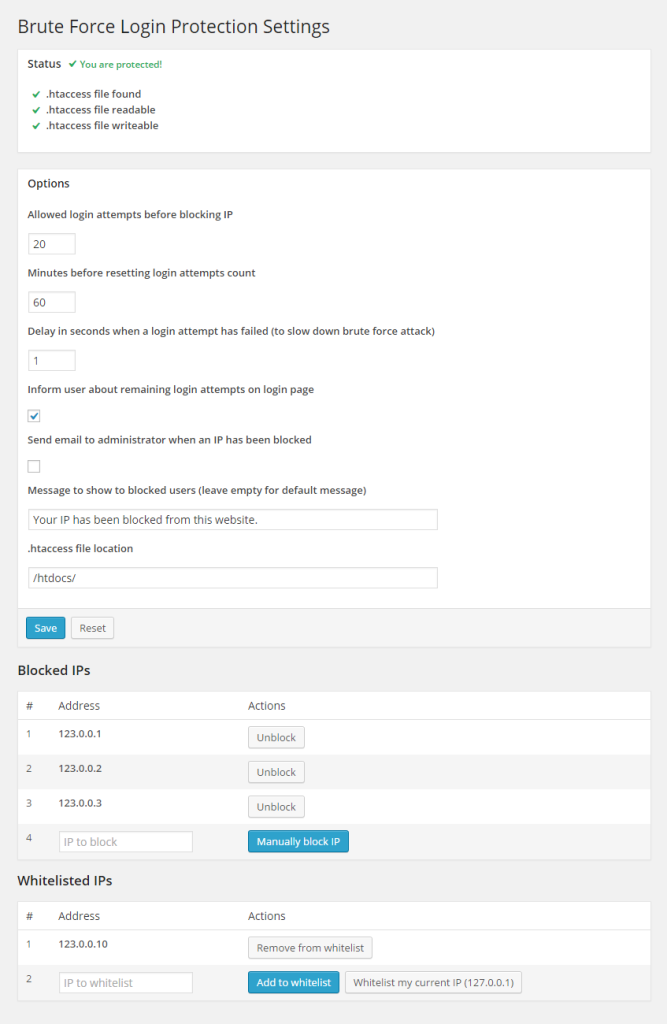

Плагин Brute Force Login Protection

Защита от брутфорса это плагин WordPress, который защищает попытки входа в систему методом грубой силы, принимая во внимание несколько факторов.

Вот как работает плагин:

- Ограничивает количество разрешенных попыток входа в систему для IP-адреса.

- Это позволяет вручную заблокировать IP-адрес от входа в WordPress

- Это задерживает выполнение после неудачной попытки входа в систему, чтобы замедлить атаку методом подбора. Это может предотвратить уничтожение сайта.

- Он также информирует пользователей о количестве попыток входа в систему, оставшихся до блокировки.

Вот так выглядит страница настроек плагина:

Вот следующие проблемы с использованием этого плагина:

- Он не сможет хорошо справиться с распределенной атакой грубой силы, потому что этот плагин полностью использует IP-адрес. Распределенная атака методом "грубой силы" - это атака с разных компьютеров, т.е. с разных IP-адресов.

- Это задерживает выполнение скрипта для IP-адреса, если ранее не удалось войти в систему. Хотя это экономит вычислительное время, память все еще используется, поскольку процесс создается в памяти.

BruteProtect

BruteProtect это облачный плагин для предотвращения атак Brute Force, цель которого - обеспечить лучшую защиту от атак ботнетов.

Каждый сайт WordPress, на котором установлен BruteProtect, станет частью сети BruteProtect. Когда IP-адрес блокируется из-за злонамеренной активности (например, некоторого числа неудачных попыток входа в систему), он распределяется между всеми сайтами, так что все они могут заблокировать его, прежде чем он начнет вредить любым сайтам.

Вы можете думать о BruteProtect как о продвинутой версии вышеупомянутого плагина Brute Force Login Protection, поскольку он имеет больший список плохих ботов, поэтому, вероятно, преуспевает в случае распределенной атаки методом перебора.

Одной из особенностей, которой плагин BruteProtect не имеет, что делает плагин Brute Force Login Protection, является замедление выполнения сценария при неудачных попытках входа в систему. Однако это не имеет большого значения, так как требует дополнительного времени.

Проблема использования этого плагина заключается в том, что WordPress загружается при каждом запросе на проверку IP-адреса. Поэтому, если атака грубой силой проводится в достаточно большом масштабе, сайт все равно может оказаться перегруженным и упасть.

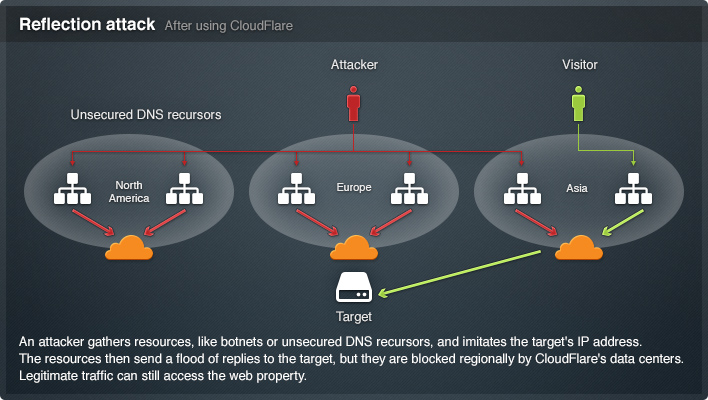

CloudFlare

CloudFlare защищает и ускоряет любой веб-сайт онлайн. Как только ваш сайт становится частью CloudFlare, его веб-трафик направляется через их интеллектуальную глобальную сеть. Они автоматически оптимизируют доставку ваших веб-страниц, поэтому ваши посетители получают самое быстрое время загрузки страницы и лучшую производительность.

Важно то, что он может предотвратить атаки методом грубой силы. У него есть бесплатные и премиальные планы. Свободного плана достаточно, чтобы получить приличную защиту от перебора. Все методы, которые мы видели выше, заставляли наш веб-сервер выполнять работу по предотвращению атаки методом перебора, которая, как мы уже упоминали, может по-прежнему потреблять память и процессор. Но CloudFlare, с другой стороны, может предотвращать вредоносные запросы, даже до того, как они попадут на ваш сервер.

Это изображение ниже показывает, как CloudFlare останавливает вредоносные запросы:

Вот следующие проблемы с использованием этого сервиса:

1. Вам необходимо внести изменения в DNS, чтобы интегрировать CloudFlare с вашим сайтом. Это может быть сложно, если вы не слишком технический.

2. Он не может остановить атаки грубой силы, совершаемые людьми. Это хорошо для выявления злых ботов, но не злых людей.

Заключение

Вам должно быть интересно, какое решение лучше? Это действительно зависит от того, какой из них вы считаете лучшим для ваших нужд. Лично я использую CloudFlare и BruteProtect, чтобы остановить атаки методом "грубой силы" на моем сайте.

Дайте мне знать, какой из них вы считаете лучшим решением для защиты от атак грубой силы. Оставьте свои мысли и предложения ниже.

Похожие

Что такое атака грубой силы и как ее предотвратить?... грубой силой? Подумайте о кодовом замке. Вы не знаете четырехзначный код, который его разблокирует, поэтому вы просто пытаетесь угадать его. Вы начинаете с «0000», и если он не работает, вы пытаетесь «0001», «0002», «0003» и т. Д., Пока не достигнете комбинации, которая открывает замок. Проще говоря, это грубая атака, и тот же принцип может быть применен к паролям. Конечно, это не так просто, как кажется. Обычно пароли состоят из более чем четырех символов, и в них обычно Как защитить свои серверы от грубой атаки

Защита сети вашей компании - это работа на полный рабочий день, и есть множество опасностей, о которых вы должны знать. К счастью, есть несколько относительно простых способов защитить вашу среду. Что такое атака грубой силы в вашей системе? Огромное увеличение атак грубой силы в декабре и что делать

... на этот пост в понедельник 19 декабря, в котором более подробно рассказывается о блоке IP в Украине, откуда происходят эти атаки, и мы обсуждаем возможное участие России. В Wordfence мы постоянно отслеживаем ландшафт атаки WordPress в режиме реального времени. Три недели назад, 24 ноября, мы начали наблюдать рост атак грубой силой. Напоминаем, что атака грубой силой - это попытка угадать ваше имя пользователя и пароль для входа на ваш сайт WordPress. В сегодняшнем посте Защитите wp-login.php от перебора

... WordPress. Шаг 1. В файловом браузере cPanel перейдите в «домашний» каталог верхнего уровня. Вы захотите создать файл с именем .htpasswd (точка htpasswd). Внутри этого файла вам нужно будет указать основное имя пользователя и пароль в следующем формате: имя пользователя: пароль (обязательно укажите: между именем пользователя и паролем) Шаг 2. Затем вы захотите перейти в каталог public_html Что такое атака грубой силы?

... силы" - это действие, которое включает в себя повторяющиеся последовательные попытки пробовать различные комбинации паролей для проникновения на любой веб-сайт. Эта попытка энергично осуществляется хакерами, которые также используют ботов, которые они злонамеренно установили на других компьютерах, для увеличения вычислительной мощности, необходимой для выполнения атак такого типа. Итак, Starlink или глобальный Интернет от SpaceX

Развитие цивилизации и общества в значительной степени зависит от коммуникационных возможностей - будь то в контексте транспорта или связи. Универсальный доступ к Интернету разрушил многие барьеры, как лингвистические, так и возникающие из-за расстояния, разделяющего собеседников. В развитых странах мы относимся к Интернету как к чему-то очевидному, но стоит помнить, что большая часть человеческого населения лишена этой роскоши общения. Что именно интернет? Первоначально я Мото Z2 Force Обзор

Что такое Moto Z2 Force? На рынке для телефона высшего качества, который не разрушится вдребезги после его первого случайного падения? Тогда вам может подойти Moto Z2 Force. Moto Z2 Force - это новейший прочный телефон от Motorola. Он стремится предложить покупателям все характеристики флагмана 2017 года, включая заднюю камеру с двумя сенсорами и сверхбыстрый процессор Snapdragon 835, но без одной из популярных в настоящее время модных стеклянных задних панелей с трещинами Атаки грубой силой: как защитить себя?

... на ваш сайт. Другой метод, который они используют довольно часто, это грубая сила . Но что именно? И как вы можете избежать стать жертвой этого? Грубая сила нацелена на самое слабое звено: вас! Вкратце, атака методом "грубой силы" - это атака, при которой автоматическое программное обеспечение проверяет имена входа и пароли, пока не будет найдена правильная комбинация для доступа к вашим данным или веб-сайту . Поскольку Как запустить Microsoft Access на Mac

Разработчики программного обеспечения, архитекторы данных и опытные пользователи заявили о необходимости запуска Microsoft Access на своем Mac без разметки жестких дисков и перезапуска. Во-первых, если вы попадаете в эту категорию, Parallels Desktop для Mac может помочь вам в разработке прикладного программного обеспечения без переформатирования или Как включить компьютер с телефоном Android

Вы приходите домой и первым делом запускаете компьютер? Узнайте, как упростить эту задачу и сразу же автоматизировать свой компьютер, когда вы входите в свой дом с помощью Android. Автоматизация того, что Взлом сайтов WordPress путем кражи имен пользователей и паролей

... грубой силы". Двухфакторная аутентификация защищает ваш WordPress от автоматических атак методом перебора. Вести журнал активности WordPress для выявления подозрительных входов в систему и хакерских атак Как правило, чем больше уровни безопасности, которые вы можете реализовать на своем сайте WordPress тем лучше. Так как ни одно решение для безопасности WordPress не

Комментарии

Если вы видите URI, написанный на боковой стороне шины, вы можете ввести его в поле адреса вашего браузера и нажать клавишу возврата - но как ваш браузер узнает, что делать с URI?Если вы видите URI, написанный на боковой стороне шины, вы можете ввести его в поле адреса вашего браузера и нажать клавишу возврата - но как ваш браузер узнает, что делать с URI? Он знает, что с ним делать, потому что каждый ресурс поддерживает один и тот же интерфейс, один и тот же набор методов (или операций, если вы предпочитаете). HTTP вызывает эти глаголы , и в дополнение к двум всем известным (GET и POST) набор стандартных методов включает в себя PUT, DELETE, HEAD Итак, что же такое атака грубой силы?

Итак, что же такое атака грубой силы? Атака грубой силы - это самый простой способ получить доступ к сайту или серверу (или всему, что защищено паролем). Он пробует различные комбинации имен пользователей и паролей снова и снова, пока не войдет. Это повторяющееся действие похоже на армию, нападающую на форт. Теперь вы будете думать: «Ого, это легко, я тоже могу это сделать». Вы можете попробовать это точно! Обычно каждый общий идентификатор Кто такие сайты Brute Force Attack на WordPress?

Кто такие сайты Brute Force Attack на WordPress? Диаграммы выше показывают данные за последние два месяца. Затем мы проанализировали атаки за последние 24 часа, чтобы увидеть, кто в настоящее время атакует сайты WordPress. В следующей таблице показаны 20 стран, отсортированных по атакам за последние 24 часа. Как видите, Украина - главный виновник, ответственный за более 15% всех атак. Это много, если учесть, что население Украины составляет всего 45 миллионов человек. Что такое атака грубой силы в вашей системе?

Что такое атака грубой силы в вашей системе? Одна из самых основных попыток взлома сервера включает использование программы для автоматизации попыток входа в систему путем подбора пароля для входа в систему и паролей. Что такое атака по словарю?

Что такое атака по словарю? В атаке по словарю хакеры все еще пытаются угадать пароль. Разница в том, что при попытке грубой силы они стреляют в темноте, а здесь они делают обоснованные догадки. Эта атака стала возможной благодаря тому, что пользователи просто не очень хорошо с паролями , Запоминать несколько сложных паролей сложно, поэтому многие люди прибегают к защите своих учетных записей Но от каких атак вы на самом деле защищаетесь?

Но от каких атак вы на самом деле защищаетесь? Вот как злоумышленники взламывают зашифрованные беспроводные сети. Это не руководство «как взломать беспроводную сеть». Мы здесь не для того, чтобы провести вас через процесс взлома сети - мы хотим, чтобы вы поняли, как кто-то может взломать вашу сеть. Шпионаж в незашифрованной сети СВЯЗАННЫЕ С: И как вы можете избежать стать жертвой этого?

И как вы можете избежать стать жертвой этого? Грубая сила нацелена на самое слабое звено: вас! Вкратце, атака методом "грубой силы" - это атака, при которой автоматическое программное обеспечение проверяет имена входа и пароли, пока не будет найдена правильная комбинация для доступа к вашим данным или веб-сайту . Поскольку многие люди выбирают существующие слова в качестве своих паролей, которые они затем слегка меняют, такие программы взлома Что если вы потеряли носитель для восстановления?

Что если вы потеряли носитель для восстановления? Иногда вы можете переустановить Windows с установочного DVD-диска Windows - при условии, что установочный DVD-диск Windows совпадает с вашей лицензией. Вам необходимо скачать драйверы для вашей модели компьютера с сайта производителя. Может быть трудно определить, какие драйверы устанавливать, особенно на ноутбуке. Обычно в одной и той же модели компьютера имеется несколько вариантов аппаратного обеспечения, и вам необходимо Что такое Moto Z2 Force?

Что такое Moto Z2 Force? На рынке для телефона высшего качества, который не разрушится вдребезги после его первого случайного падения? Тогда вам может подойти Moto Z2 Force. Moto Z2 Force - это новейший прочный телефон от Motorola. Он стремится предложить покупателям все характеристики флагмана 2017 года, включая заднюю камеру с двумя сенсорами и сверхбыстрый процессор Snapdragon 835, но без одной из популярных в настоящее время модных стеклянных задних панелей с трещинами Вы можете спросить, как такой простой и гибкий дизайн может быть жестким?

Вы можете спросить, как такой простой и гибкий дизайн может быть жестким? Что ж, рассматривая наш пример стандартной схемы таблицы поиска, просто представьте, что таблица «LocationCode» включает в себя еще один столбец, который может быть «регион». Как насчет последствий добавления статуса в таблицу «DiscountType»? Просто для того, чтобы изменить одну категорию, вам нужно рассмотреть возможность освободить все строки в таблице независимо от того, применим ли к ним новый столбец или нет. А как В чем причина?

В чем причина? E: Люди воруют. И кроме того, мы можем пойти на бумагу в одиночку. К сожалению, я не могу. С такими ответами мы недавно встретились с моим мужем, делающим покупки в сети магазинов Piotr i Paweł в Познани. Я описал типы реакций в последнее время в этот пост , Нас интересовали правила, которыми руководствуется магазин, когда инструктируют

В чем разница между атакой грубой силы и DDoS-атакой?

Как начинается атака грубой силы на сайт WordPress?

В чем разница между атакой грубой силы и DDoS-атакой?

Как начинается атака грубой силы на сайт WordPress?

Грубой силой?

Что такое атака грубой силы в вашей системе?

Что именно интернет?

На рынке для телефона высшего качества, который не разрушится вдребезги после его первого случайного падения?

Но что именно?

И как вы можете избежать стать жертвой этого?